Na skróty:

Twoja firma planuje wgrać MDM na służbowe telefony i tablety? Masz wiele pytań, a oficjalny komunikat niewiele wyjaśnił?

Domyślasz się tylko, że na sprzęcie, na którym pracujesz, niedługo pojawią się jakieś zabezpieczenia i ograniczenia. Dlaczego i na jakich zasadach? I co z Twoją prywatnością? Czy szef będzie śledził Twoje działania? Może nawet myślisz o obejściu blokady lub usunięciu MDM na własną rękę? Pamiętaj, w procesie wdrażania nowych rozwiązań technologicznych najważniejsza jest komunikacja. Dowiedz się, jakie są oficjalne procedury i Twoje prawa pracownicze.

Masz prawo czuć się niepewnie, ale spokojnie – rozwiejemy Twoje wątpliwości i odpowiemy na pytania najczęściej zadawane w sieci. Zacznijmy od podstaw.

Wdrożenie MDM w firmie – jakie korzyści przynosi Twojemu pracodawcy?

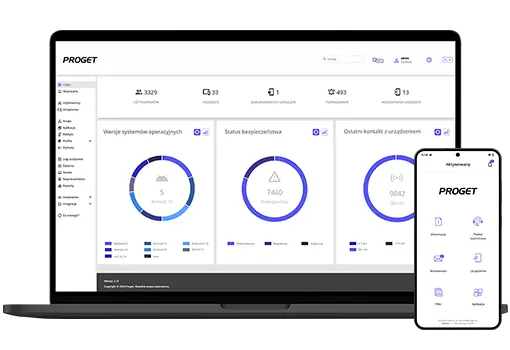

MDM, czyli Mobile Device Management, to system służący do zarządzania urządzeniami mobilnymi: smartfonami, tabletami, laptopami i innym przenośnym sprzętem, na którym pracujesz. Co Twoja firma zyskuje na wdrożeniu takiego rozwiązania? Korzyści jest wiele, a ważniejsze z nich to:

- Łatwiejsza kontrola nad zasobami. Dzięki MDM przedsiębiorstwo wie, iloma urządzeniami dysponuje, kto korzysta z konkretnego sprzętu, gdzie on się znajduje i w jakim jest stanie technicznym.

- Wsparcie działu IT. Dla administratorów MDM to wygodne narzędzie, które pozwala im zdalnie i sprawnie przygotować każdą liczbę urządzeń do pracy. Dział IT może m.in. wgrywać ustawienia i książkę kontaktów, instalować niezbędne aplikacje, ustawić odpowiednie zabezpieczenia oraz efektywnie zarządzać sprzętem: monitorować jego parametry (np. pamięć, stan baterii) czy aktualizować oprogramowanie na wszystkich urządzeniach jednocześnie.

- Większe bezpieczeństwo. MDM chroni urządzenia i przechowywane na nich dane przed cyberzagrożeniami. Umożliwia m.in. wykrywanie incydentów bezpieczeństwa, reagowanie na nie i szybkie usuwanie wrażliwych informacji, zanim wpadną w niepowołane ręce. Dba również o szyfrowanie danych, blokowanie podejrzanych aplikacji czy ochronę urządzenia hasłem.

Dziś na znaczeniu zyskuje zwłaszcza ostatni aspekt. Bezpieczeństwo biznesowych urządzeń mobilnych jest nie tylko nice to have – to konieczność. Telefony, tablety czy laptopy nie służą już wyłącznie do prostych zadań i klasycznej komunikacji. Ich technologiczne zaawansowanie powoduje, że często zastępują „stacjonarki” i pozwalają nam pracować z dowolnego miejsca. Jak pokazują statystyki:

Urządzenia mobilne to aż 60% wszystkich urządzeń, które mają dostęp do firmowych zasobów, w tym systemów, aplikacji biznesowych i wrażliwych danych.

I właśnie to sprawia, że stają się bardzo atrakcyjnym (a przy tym słabo chronionym) celem dla cyberprzestępców. W cyfrowym świecie zagrożeń nie brakuje, a każdy wyciek służbowych informacji może firmę słono kosztować – finansowo czy wizerunkowo. MDM jest skutecznym sposobem na zmniejszenie tego ryzyka.

Dobrze wdrożony MDM to wsparcie, nie ograniczenie

Dotychczas wspomnieliśmy o korzyściach, które płyną z wdrożenia MDM dla Twojego pracodawcy i administratorów. Ale czy wiesz, że taki system może ułatwić codzienną pracę i zapewnić bezpieczeństwo także Tobie?

Dzięki niemu telefon służbowy nie musi być „uciążliwym benefitem”, ponieważ to dział IT z pomocą MDM zajmie się poprawną konfiguracją urządzenia, instalacją aplikacji, aktualizacjami oraz bezpieczeństwem. Jeśli zgubisz zabezpieczony MDM sprzęt lub zostanie on zhakowany, to pracodawca odpowiada za właściwą ochronę danych (a nie Ty).

Nie chcesz korzystać z firmowego sprzętu i boisz się instalacji MDM na swoim własnym telefonie? Niepotrzebnie. System nie tylko nie ograniczy Twojej prywatności: pozwoli Ci bezpiecznie korzystać z jednego telefonu w pracy i domu (model BYOD), dzieląc przestrzeń urządzenia na dwa niezależne profile. Administrator może zarządzać wyłącznie tym służbowym. Natomiast Twoje prywatne dane i aplikacje są gromadzone na profilu osobistym, niewidocznym i niedostępnym dla firmy. Gwarantują to reguły narzucone przez producentów oprogramowania na urządzenia mobilne, które aplikacja MDM wykorzystuje do działania i których musi bezwzględnie przestrzegać. Jeśli zauważysz jakiekolwiek nieprawidłowości w tym zakresie, koniecznie zgłoś je swojemu pracodawcy.

System MDM wspiera również pracę zdalną i mobilną. Wyobraź sobie, że jesteś w trakcie ważnej prezentacji u klienta, a Twoje urządzenie zaczyna się zacinać. Albo przestaje działać aplikacja, dzięki której przeglądasz dokumenty spedycyjne w zagranicznej trasie. W takiej sytuacji nie musisz specjalnie przyjeżdżać do firmy lub serwisu. Dzięki MDM dział IT może zdalnie naprawić Twój sprzęt, a Ty – pracować bez zakłóceń i stresu.

Usunięcie MDM – co musisz wiedzieć?

Mimo wszystko chcesz spróbować usunąć MDM z urządzenia? Zanim się na to zdecydujesz, sprawdź, jakie mogą być skutki.

Usunięcie MDM bez zgody pracodawcy (właściciela sprzętu) zwykle przynosi więcej szkód niż korzyści. Może prowadzić do różnych konsekwencji: od technicznych po prawne i finansowe, jeśli naruszysz wewnętrzne regulaminy.

To, co faktycznie może się stać z urządzeniem i danymi, zależy m.in. od funkcji MDM, ustawionych przez IT polityk bezpieczeństwa (zasad korzystania ze sprzętu) czy kwestii własności urządzenia. Pamiętaj, że ostatecznie administrator prędzej czy później zauważy podejrzane działania, niezależnie od ich efektu.

Jak usunąć MDM krok po kroku? Czy mogę to zrobić samodzielnie?

W Internecie znajdziesz mnóstwo porad i metod, ale należy podkreślić, że są one nielegalne. Jedynym dozwolonym sposobem jest kontakt z działem IT, a decyzja o usunięciu oprogramowania zawsze należy do firmy.

Czy reset fabryczny usunie MDM?

Nie, ponieważ MDM działa na poziomie systemu operacyjnego urządzenia. Przywrócenie ustawień fabrycznych prawdopodobnie zablokuje sprzęt. W tej sytuacji, aby dało się dalej z niego korzystać, często trzeba ponownie zarejestrować go w MDM.

Praktyczna wskazówka

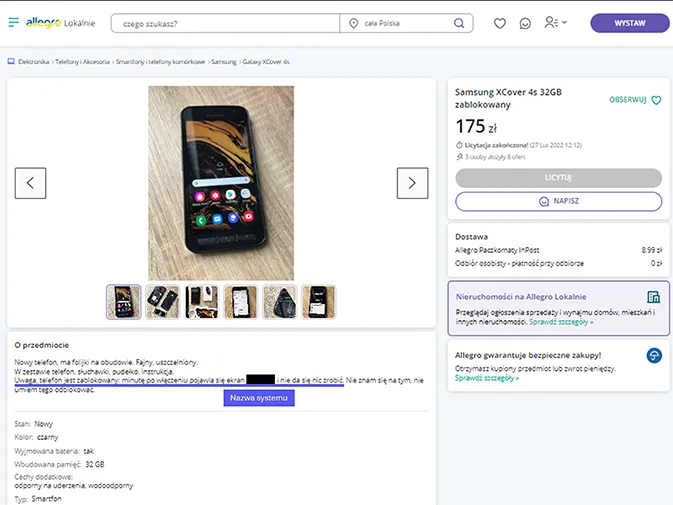

Uważaj na urządzenia wystawiane na portalach sprzedażowych z informacją, że są one zablokowane. Można to poznać na przykład po niestandardowym komunikacie, który pojawia się po uruchomieniu. Przykład: Urządzenie zarządzane przez XYZ.

Są to urządzenia z aktywnym systemem MDM. Bardzo często okazuje się, że zostały one zgubione lub nawet skradzione. Taki sprzęt nie tylko jest bezużyteczny – dzięki MDM jego właściciel (firma) może go zlokalizować, co narazi nabywcę na nieprzyjemności. Dlatego zawsze warto sprawdzić, czy używany telefon, który zamierzasz kupić, nie jest zablokowany „czymś nietypowym”.

Co stanie się z danymi na urządzeniu, jeśli spróbuję usunąć MDM?

- Na sprzęcie firmowym takie działanie spowoduje skasowanie danych i aplikacji służbowych oraz przywrócenie ustawień fabrycznych.

- Na urządzeniu prywatnym (BYOD) to Ty jesteś właścicielem i zachowujesz pełną kontrolę. W każdej chwili możesz usunąć profil firmowy, a wraz z nim wszystkie służbowe dane i aplikacje. Twoje prywatne wiadomości czy pliki na profilu osobistym pozostaną nienaruszone.

Wykasowanie firmowych zasobów z urządzenia może mieć rozmaite konsekwencje, jak poniesienie kosztów ich przywrócenia lub utrata dostępu do informacji i narzędzi potrzebnych do pracy.

Co możesz zrobić, jeśli nie zgadzasz się na zainstalowanie MDM?

Wdrożenie MDM w firmie często wynika z obowiązku spełnienia wymogów prawnych (RODO, NIS2) albo zachowania pewnych standardów bezpieczeństwa. To oznacza, że organizacja prawdopodobnie nie ma dużego pola manewru, jeśli chodzi o rezygnację z takiego narzędzia.

Ale czy musisz godzić się na wszystkie warunki bez zastrzeżeń? Nie. Zanim podpiszesz dokumenty, uważnie zapoznaj się z polityką przedsiębiorstwa dotyczącą stosowania MDM. Pamiętaj przy tym, że:

To, do czego wybrane rozwiązanie będzie wykorzystywane, zależy od Twojego pracodawcy, a nie producenta oprogramowania.

Jeśli uważasz, że MDM zbytnio ingeruje w Twoją prywatność, najlepiej otwarcie porozmawiaj z przełożonym lub działem IT. Wyjaśnij swoje obawy i spróbuj znaleźć kompromis. Być może administrator zaproponuje Ci inne metody ochrony urządzenia i danych albo wytłumaczy, które informacje są zbierane i w jakim celu.

MDM chroni organizację, ale także Ciebie

MDM to rozwiązanie, które chroni firmowe urządzenia mobilne oraz wspiera ich użytkowników w bezpiecznej pracy. Zamiast traktować je jako intruza albo utrudnienie, warto zrozumieć jego zalety i porozmawiać z działem IT, jeśli masz wątpliwości co do wykorzystania jego funkcji.

Praca bez odpowiednich zabezpieczeń narażałaby służbowe urządzenia na ataki i wycieki informacji, które mogą zaszkodzić zarówno firmie, jak i Tobie. Nadrzędnym zadaniem MDM nie jest śledzenie czy nieuzasadnione ograniczanie swobody pracowników, lecz zabezpieczenie cennych danych, w tym osobowych – co ostatecznie służy również Twoim interesom.

Oddaj swoje dane w dobre ręce.

FAQ: MDM a prywatność pracownika

Czy MDM może śledzić moją lokalizację?

Tak, jeśli ta funkcja została włączona przez administratora, a pracownik został o tym powiadomiony. Zgodnie z przepisami (np. RODO), firma ma obowiązek jasno poinformować pracownika o lokalizowaniu urządzenia i celu śledzenia.

Czy MDM może mnie podsłuchiwać?

MDM nie umożliwia podsłuchiwania rozmów telefonicznych ani nagrywania dźwięku z zarządzanego urządzenia.

Czy pracodawca może podejrzeć ekran mojego telefonu przez MDM?

Tak, ale nie bez Twojej wiedzy i wyraźnej zgody. Większość systemów MDM nie ma funkcji zdalnego podglądu ekranu urządzenia w czasie rzeczywistym – chyba że mowa o specjalnie skonfigurowanym sprzęcie firmowym z aplikacją do zdalnego wsparcia. Jeśli użytkownik potrzebuje pomocy technicznej, sam decyduje o kontakcie z działem IT. W takiej sytuacji na urządzeniu pojawia się zawsze komunikat z pytaniem o zgodę na połączenie.

Czy MDM widzi moją historię przeglądania, pliki i aplikacje?

MDM nie ma dostępu do Twojej prywatnej historii przeglądania, zdjęć, wiadomości ani zawartości aplikacji. Może zobaczyć dane techniczne urządzenia i listę zainstalowanych na nim aplikacji, a także umożliwia zarządzanie danymi (wyłącznie w przestrzeni służbowej). W przypadku urządzeń prywatnych informacje osobiste są oddzielone od firmowych, a pracodawca nie ma technicznej możliwości ich przeglądania.

Autor: Agnieszka Pierlak

Specjalistka ds. marketingu z doświadczeniem w branży IT. Interesuje się zagadnieniami związanymi z cyberbezpieczeństwem i bezpieczeństwem wewnętrznym. Prywatnie wielbicielka dobrej literatury, kuchni azjatyckiej i górskich wędrówek.