Na skróty:

Minęły czasy, gdy firmowe środowisko IT wystarczyło zabezpieczyć firewallem, by chronić zasoby organizacji – zgodnie z koncepcją „zaufanego” obwodu sieciowego (perimeter security). Dziś większość urządzeń z dostępem do służbowych systemów to smartfony, tablety i laptopy, wiele biznesowych narzędzi i baz danych działa w chmurze, a praca zdalna stała się standardem. W takich realiach potrzebne jest znacznie bardziej restrykcyjne podejście do bezpieczeństwa: model Zero Trust, o którym powiemy poniżej. Pokażemy też, dlaczego obecnie trudno go wdrożyć bez dobrego systemu MDM.

Co to jest Zero Trust?

Zero Trust to model bezpieczeństwa, który opiera się na zasadzie: nigdy nie ufaj, zawsze weryfikuj.

W takim modelu nikt – ani pracownik łączący się z firmową siecią z biura, ani CEO, który robi to w trakcie podróży służbowej ze swojego laptopa – nie dostaje automatycznie dostępu do zasobów organizacji tylko dlatego, że jego urządzenie logowało się do nich już setki razy. Wręcz przeciwnie: każde żądanie dostępu, nawet jeśli pochodzi z wewnątrz sieci, jest traktowane jako potencjalne zagrożenie, więc musi zostać zweryfikowane.

Jak działa Zero Trust?

Aby można było z czystym sumieniem powiedzieć: „Dbamy o bezpieczeństwo zgodnie ze strategią Zero Trust!”, cały firmowy ekosystem IT musi się opierać na trzech filarach.

- Segmentacja – infrastruktura nie powinna być jedną wielką przestrzenią, gdzie wszyscy mają dostęp do wszystkiego. Zamiast tego dzieli się ją na izolowane strefy (aplikacje, bazy danych itp.), każda z własnymi zasadami dostępu.

- Zasada najmniejszych uprawnień (least privilege) – każdy użytkownik dostaje dostęp tylko do tych „stref”, których faktycznie potrzebuje do wykonywania swoich zadań.

- Ciągła weryfikacja tożsamości – użytkownicy i ich urządzenia podlegają weryfikacji nie tylko jednorazowo, gdy logują się do firmowych narzędzi po rozpoczęciu pracy, ale za każdym razem, kiedy żądają dostępu do zasobów organizacji.

Owszem, to bardzo rygorystyczne podejście do ochrony informacji, ale właśnie dlatego skuteczne – zwłaszcza w epoce powszechnej mobilności.

Zero Trust a urządzenia mobilne

Około 60% wszystkich urządzeń, które na co dzień mają dostęp do służbowych aplikacji i danych to laptopy, smartfony i tablety. Urządzenia mobilne stanowią zatem większość punktów wejścia do firmowych systemów – a jednocześnie są najtrudniejsze do zabezpieczenia i najbardziej podatne na cyberataki. Zgodnie z raportem Zimperium:

- obecnie aż 83% ataków phishingowych jest wycelowanych w użytkowników smartfonów,

- w każdym momencie połowa smartfonów i tabletów działa na nieaktualnej wersji systemu operacyjnego, a jednej czwartej nie da się już zaktualizować ze względu na ich wiek,

- na 23% urządzeń mobilnych zainstalowane jest oprogramowanie spoza oficjalnych źródeł (czyli nie z Google Play ani App Store).

Na tym zagrożenia się nie kończą, ponieważ z perspektywy bezpieczeństwa firmowych danych problemem może być nawet logowanie się do publicznych sieci Wi-Fi (na przykład w kawiarniach), albo to, że smartfona, wbrew pozorom, nie tak trudno jest zgubić.

Dlatego też nie powinny dziwić statystyki, które w najnowszym raporcie Mobile Security Index podaje Verizon, największy operator komórkowy w USA. W 2024 roku aż 45% amerykańskich firm doświadczyło przynajmniej jednego incydentu bezpieczeństwa z udziałem smartfonów – a jedna trzecia z tych ataków doprowadziła do wycieku danych lub przynajmniej krótkich przestojów w działalności.

Z tych względów strategia Zero Trust musi obejmować urządzenia mobilne. Jednak aby ją wdrożyć, potrzebujemy narzędzia, które pozwoli weryfikować smartfony i tablety pracowników przed przyznaniem im dostępu do firmowych zasobów; do tego, między innymi, służy MDM.

System MDM jako ważny składnik strategii Zero Trust

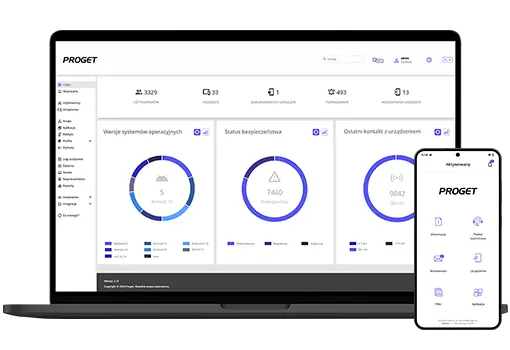

MDM (Mobile Device Management) to system do zarządzania urządzeniami mobilnymi: smartfonami, tabletami, laptopami, z których pracownicy korzystają do celów służbowych. Daje zespołom IT narzędzia m.in. do monitorowania stanu i lokalizacji urządzeń czy egzekwowania polityk bezpieczeństwa – z jakich aplikacji mobilnych może korzystać pracownik, do jakich funkcji sprzętu ma dostęp i tak dalej. Przy budowie kompletnej architektury Zero Trust, opartej nie tylko na sprawdzaniu tożsamości użytkownika, takie narzędzia będą niezbędne.

Weryfikacja statusu urządzeń mobilnych

Po pierwsze, konsola MDM zawiera aktualizowany w czasie rzeczywistym rejestr wszystkich firmowych urządzeń wraz z ich dokładnym profilem, przykładowo: co to za model, jaką ma wersję OS, jakie aplikacje są na nim zainstalowane, do jakiego pracownika jest przypisany itd.

Ciągłe monitorowanie zgodności i ochrona danych

Dobry MDM poradzi sobie również z monitorowaniem, co na żywo dzieje się z urządzeniem – a to ważne, bo podręcznikowy model Zero Trust wymaga ciągłej weryfikacji, czy sprzęt jest cały czas zgodny z zasadami bezpieczeństwa.

Nowsze systemy zarządzania urządzeniami mobilnymi powinny mieć wbudowany mechanizm automatycznego reagowania na potencjalne incydenty bezpieczeństwa, czyli tzw. Mobile Threat Prevention. Monitoruje on urządzenie, instalowane na nim aplikacje i wykorzystywane pakiety sieciowe – 24 godziny na dobę, 7 dni w tygodniu – i jeśli w tych obszarach wykryje potencjalne zagrożenie bezpieczeństwa, może na przykład odciąć sprzęt od dostępu do firmowych narzędzi.

A co może być podejrzane? Wiele rzeczy:

- włączone opcje deweloperskie na urządzeniu,

- obecność plików, które wykorzystuje się do rootowania albo wykonywania jailbreak’ów,

- brak ustawionego hasła,

- połączenie z niezabezpieczoną siecią Wi-Fi,

- próba zainstalowania aplikacji spoza oficjalnego sklepu,

ale to tylko kilka przykładów zdarzeń, które administrator może wskazać jako zagrożenia dla firmowych danych, wymagające automatycznej reakcji.

Zarządzanie dostępem zgodnie z zasadą minimum uprawnień

MDM pomoże też wprowadzić zasadę least privilege – a to dlatego, że pozwala zdefiniować, z jakich aplikacji i funkcjonalności pracownicy mogą korzystać na swoim sprzęcie.

Wyobraź sobie, że masz w firmie magazynierów, którzy używają tabletów do skanowania kodów kreskowych i sprawdzania stanów magazynowych. Czy na tych urządzeniach potrzebny jest dostęp do skrzynki mailowej? Nie – i z MDM możesz to łatwo wyegzekwować. Konfigurując telefony czy tablety w Trybie Kiosk, ograniczysz je wyłącznie do narzędzi potrzebnych w codziennej pracy, blokując całą resztę, łącznie z ustawieniami systemowymi urządzenia.

Nawet gdy zdecydujesz się dać pracownikom dostęp do jakiegoś narzędzia, nie musi być on pełny! Możesz ograniczyć go czasowo (zgodnie z zasadą just-in time) albo tylko do wybranych funkcji (just-enough access).

Lokalizacja urządzeń

To funkcjonalność MDM, która zawsze budzi kontrowersje wśród pracowników, dlatego jej wdrożenie wymaga od firmy sporej ostrożności i wyczucia.

Pamiętaj: jeśli planujesz korzystać z narzędzi do śledzenia lokalizacji, musi się to odbywać zgodnie z przepisami o ochronie danych osobowych i za zgodą pracownika!

W kontekście polityki Zero Trust śledzenie położenia firmowego sprzętu na mapie może podnieść poziom bezpieczeństwa. System MDM pozwala szybko wychwycić nieprawidłowości – na przykład pojawienie się urządzenia w nietypowym miejscu. W takiej sytuacji administrator może natychmiast podjąć odpowiednie działania. Jeśli ktoś zgubi firmowy smartfon albo, co gorsza, urządzenie zostanie skradzione – MDM umożliwia jego zdalne zablokowanie lub wyczyszczenie ze wszystkich danych służbowych.

Dział IT może również wykorzystać mechanizm geofencingu, czyli ustalić wirtualną granicę (np. pokrywającą się z granicami Polski), po przekroczeniu której urządzenie automatycznie straci dostęp do firmowych zasobów. Albo odwrotnie, MDM pozwala zablokować niektóre funkcje w obrębie jakiegoś obszaru – na przykład aby pracownicy stacjonarni nie mogli łączyć się z innymi sieciami Wi-Fi niż ta biurowa.

Jak wdrożyć Zero Trust dla mobile? – najlepsze praktyki

Powiedzmy teraz o tym, od czego zacząć wdrożenie bardziej rygorystycznej kontroli dostępu dla urządzeń mobilnych z pomocą systemu MDM, zgodnie z zasadą „zero zaufania”.

Warunki zgodności urządzenia

Po pierwsze, trzeba będzie dokładnie zdefiniować, jakie urządzenia mogą w ogóle uzyskać dostęp do firmowych zasobów. Mamy tu na myśli czysto techniczne kwestie, na przykład jaką minimalną wersję systemu operacyjnego musi mieć urządzenie.

To szczególnie ważne, jeśli pracownicy mogą korzystać z własnego sprzętu. Urządzenia służbowe z definicji powinny być zgodne z wymogami organizacji – jednak gdy firma zezwala na model BYOD, nie da się tego bezpośrednio wyegzekwować. Można natomiast określić warunki zgodności urządzeń i monitorować w konsoli MDM, czy są spełniane.

Konfiguracja i polityki bezpieczeństwa

Po drugie, należy określić, w jaki sposób urządzenia mogą być używane, czyli skonfigurować konkretne profile oraz polityki bezpieczeństwa. Dobry system MDM pozwoli Ci to zrobić zdalnie, kilkoma kliknięciami i dla wielu urządzeń jednocześnie.

Jakie polityki i profile z pewnością warto wdrożyć?

- Hasła – zawsze wymagaj silnych haseł do odblokowywania urządzenia i ustal czas, po którym użytkownik musi je zmienić.

- Kontrola aplikacji – pozwól na pobieranie i instalację aplikacji tylko z oficjalnych sklepów (Google Play, App Store) i/lub tych dostarczanych bezpośrednio przez organizację. Na pewno warto zablokować instalację apek z nieznanych źródeł.

- Sieci – możesz np. zablokować możliwość łączenia się z publicznymi sieciami Wi-Fi albo wymusić używanie VPN-u przy łączeniu się z firmowymi systemami.

- Zarządzanie danymi – warto zablokować opcję kopiowania danych między przestrzenią prywatną a służbową, jeśli pracownicy korzystają z własnego sprzętu.

- Aktualizacje – możesz też wymusić instalację aktualizacji systemu i aplikacji w określonym czasie, powiedzmy, maksymalnie 7 dni od wydania update’u.

- Natywne funkcje urządzenia – być może warto też ograniczyć możliwość korzystania z niektórych funkcji, na przykład zablokować reset urządzenia na własną rękę?

Monitoring i optymalizacje

System MDM generuje mnóstwo informacji o tym, w jaki sposób pracownicy korzystają ze swoich urządzeń. Dla administratora to prawdziwa kopalnia wiedzy, do której warto zaglądać i wyciągać z niej wnioski.

Co radzimy:

- Przeglądaj regularnie logi i raporty w konsoli – sprawdzaj, jakie urządzenia najczęściej łamią warunki zgodności i analizuj, czy pojawiają się jakieś wzorce podejrzanych zachowań.

- Aktualizuj co jakiś czas polityki bezpieczeństwa – przynajmniej raz na 2-3 miesiące warto przeprowadzić porządny audyt wszystkich polityk bezpieczeństwa i zasad zgodności.

- Przeprowadzaj testy – co się stanie, jeśli smartfon któregoś z pracowników zostanie skradziony? Sprawdź, jak szybko będziesz w stanie zidentyfikować taką sytuację i np. zdalnie wyczyścić urządzenie.

- Zbieraj feedback od użytkowników – czasem polityki bezpieczeństwa mogą być zbyt restrykcyjne i wręcz utrudniać pracę. Jeśli zbyt wielu pracowników próbuje je obchodzić, może warto je zmienić?

Podsumowanie: dlaczego warto wdrożyć MDM jako element ekosystemu Zero Trust

Zarządzanie rozproszonym ekosystemem IT zawsze jest wyzwaniem dla administratora – a tak, w dobie smartfonów, pracy zdalnej i ogromnej roli rozwiązań SaaS wygląda dziś infrastruktura większości firm. To też powód, dla którego podejście Zero Trust stało się standardem, jeśli chodzi o cyberbezpieczeństwo.

Jednak bez systemu MDM taka architektura będzie niekompletna. Zero Trust opiera się bowiem na ciągłej weryfikacji tożsamości użytkowników oraz zgodności ich urządzeń z politykami bezpieczeństwa… a to właśnie rozwiązania MDM dostarczają sygnałów do jej oceny i pozwalają zdalnie egzekwować firmowe zasady.

Według raportów IBM, w 2025 roku średni koszt wycieku danych w firmie wynosił… 4,4 miliona dolarów. Do tego trzeba jeszcze doliczyć potencjalne kary wynikające z przepisów dot. bezpieczeństwa cyfrowego. Dobrze wdrożona strategia Zero Trust, połączona z implementacją systemu MDM, pozwoli znacząco ograniczyć ryzyko podobnych incydentów – trudno o lepszy argument, dlaczego taka inwestycja się opłaca.

Zero Trust? Nie zapomnij o mobile.

Autor: Magdalena Martens

Kierownik marketingu z wieloletnim doświadczeniem, specjalizujący się w komunikacji B2B w sektorze IT. Od kilku lat zajmuje się tematyką cyberbezpieczeństwa i rozwiązań Mobile Device Management (MDM). Prywatnie fanka motoryzacji i filozofii Kaizen.